數位衛生

原文:https://karpathy.bearblog.dev/digital-hygiene/

作者:Andrej Karpathy

譯者:Kurt Pan

藏好自己,做好清理。

密碼龐克,戰鬥到底。

時不時地,我會再次意識到互聯網上龐大的詐騙機制,這讓我重新燃起對日常計算機隱私與安全基本數位衛生的追求。這種不可靠性首先來自那些大型科技公司,它們有誘因建立你的詳細個人資料,以便直接用於廣告獲利,或者將其出售給專業的數據經紀公司,這些公司會進一步豐富、去匿名化、交叉參照你的數據,然後再次轉售。不可避免且頻繁發生的數據洩露最終會將你的個人信息流入暗網存檔,助長地下垃圾郵件/詐騙產業,包括駭客攻擊、網絡釣魚、勒索軟體、信用卡詐騙、身份盜竊等各種犯罪活動。這份指南匯集了最基本的數位衛生建議,從最基礎的措施開始,再延伸至一些較為小眾的技巧。

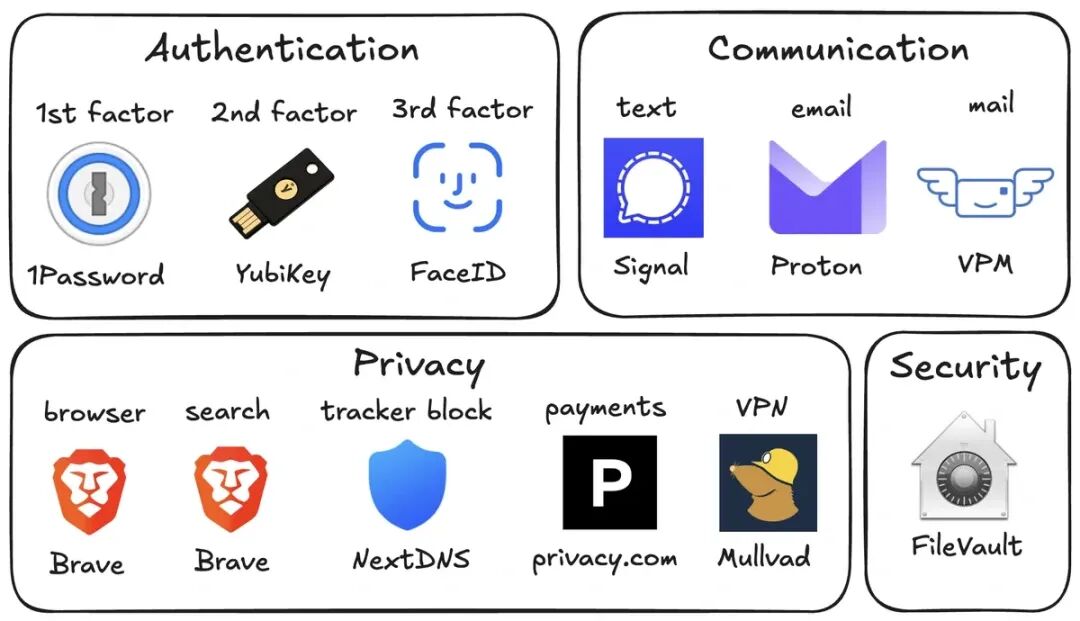

口令管理器

你的口令是你的「第一因子」,即「你所知道的東西」。別當菜鳥,每個網站或服務都應該設置新的、獨特的、難以破解的口令。將這與瀏覽器擴充功能結合使用,可以快速生成並自動填充。例如,我使用並喜歡 1Password。這樣做可以防止你的口令:1. 容易被猜測或破解。2. 一旦洩露,攻擊者能輕易獲取其他服務的存取權限。但這樣一來,我們就需要一個集中存放所有「第一因子」(口令)的地方,因此我們必須確保它的安全性,這就引出了下一點……

https://1password.com/

硬體安全密鑰

你的生活中最關鍵的服務(如 Google 或 1Password)應該額外使用「第二因子」來保護,即「你擁有的東西」。攻擊者必須同時持有這兩個因子才能存取你的帳戶。許多服務最常見的「第二因子」是手機號碼,即透過簡訊發送 PIN 碼讓你輸入。顯然,這比根本沒有第二因子要好得多,然而使用手機號碼極度不安全,因為它容易受到 SIM 卡交換攻擊。基本上,攻擊者只需假裝是你,打電話給電信公司,要求將你的號碼轉移到他們的手機上。聽起來瘋狂,但這是真的,我有很多朋友都曾是此類攻擊的受害者。

https://en.wikipedia.org/wiki/SIM_swap_scam

因此,你應該購買並設置硬體安全密鑰——這是業界標準的高強度防護措施。我特別推薦並使用 YubiKey。這些設備會在其安全元件內部產生並儲存私鑰,因此你的私鑰永遠不會出現在你的筆電等通用計算設備上。一旦設定完成,攻擊者不僅需要知道你的口令,還必須實際擁有你的安全密鑰,才能登入你的帳戶。你的風險將降低約 1000 倍。

https://www.yubico.com/

購買並設置2-3 個安全密鑰,並將它們存放在不同的實體位置,以防其中一個遺失而導致被鎖定。這些安全密鑰支援多種身份驗證方法,在「第二因子」的設定中,請尋找 「U2F」 作為最強的防護,例如 Google 和 1Password 都支持此方法。如果必要時只能使用「TOTP」,請注意 YubiKey 也能存儲 TOTP 私鑰,你可以使用 YubiKey Authenticator 應用程式,透過 NFC 觸碰密鑰來取得登入 PIN 碼。這比將 TOTP 私鑰存放在其他軟體驗證器應用程式中安全得多,因為你不應該信任通用計算設備。

https://en.wikipedia.org/wiki/Universal_2nd_Factor

這篇文章不會深入探討所有細節,但總的來說,我強烈建議你使用 2-3 把 YubiKey,以顯著提升你的數位安全性。

生物辨識

生物辨識是第三種常見的身份驗證因子(「你是什麼」)。例如,如果你使用 iOS,我建議你在所有可能的地方啟用 Face ID,例如用來存取 1Password 應用程式等。

安全問題

某些老派企業痴迷於「安全問題」,例如「你母親的娘家姓是什麼?」並強制你設定這些問題。這類問題實際上屬於「你知道的東西」,本質上還是口令。但對詐騙者而言,這些問題的答案很容易透過網路找到,因此應該拒絕參與這種荒謬的「安全」機制。相反,你應該將安全問題當作口令來對待,隨機生成答案,並將其存放在 1Password 內與你的口令一同管理。

磁碟加密

確保你的電腦啟用了磁碟加密。例如,在 Mac 上,這個功能稱為 FileVault,這是個不費腦的基礎安全措施。這確保即使你的電腦被盜,攻擊者也無法讀取你的硬碟內容並竊取所有數據。

物聯網(IoT)

更準確地說,應該叫 @internetofshit。盡可能避免使用所謂「智慧」設備,這些本質上是極度不安全的網路連接設備,會收集大量數據,經常被駭,且人們還心甘情願地將它們放進自己家中。這些裝置通常有麥克風,並持續向母公司發送數據,以便「改進客戶體驗」(笑死)。舉個例子,我年輕時曾經買過一個中國製的 CO₂ 檢測儀,結果它竟然要求獲取我的所有個人信息和精確位置,才肯告訴我房間裡的 CO₂ 濃度。這類設備對你的隱私與安全構成巨大且常見的攻擊面,應該盡可能避免。

https://arstechnica.com/gadgets/2025/03/everything-you-say-to-your-echo-will-be-sent-to-amazon-starting-on-march-28/

通訊軟體

我推薦使用 Signal,而不是簡訊(SMS),因為 Signal 會對你的所有通訊進行端到端加密。此外,它不像 iMessage 或 WhatsApp 那樣存儲元數據。開啟訊息自動消失(例如 90 天為預設值),因為這些訊息在長期存放時只會成為資訊洩漏的風險,卻沒有明顯的好處。

https://signal.org/

瀏覽器

我推薦使用 Brave 瀏覽器,這是一款以隱私為優先的 Chromium 瀏覽器。因此,所有 Chrome 擴充功能都能正常運行,使用體驗與 Chrome 幾乎無異,但Google 不會對你的數位生活瞭如指掌。

https://brave.com/

搜尋引擎

我推薦使用 Brave Search,可以在瀏覽器設置中將其設為預設搜尋引擎。它擁有自己的索引,與 DuckDuckGo 不同(DuckDuckGo 主要是 Bing 的換皮),並且不會因為與 微軟的奇怪合作關係而影響用戶隱私。如果你找不到想要的結果,可以在搜尋詞前加上 !g,直接跳轉到 Google 搜尋。

https://search.brave.com/

信用卡

每個商家使用不同的信用卡,不要在多個服務上重複使用同一張信用卡。這不僅會讓商家關聯你的消費記錄,還會增加信用卡詐騙的風險。我推薦使用 privacy.com 來為每個商家生成新的虛擬信用卡,還可以設定消費上限(例如 $50/月),防止意外超支。此外,使用這種卡時,你可以填入完全隨機的姓名與地址,避免網購時暴露你的真實地址。這非常重要,因為根本沒有必要向隨機的網路商家提供你的實際地址,這簡直是瘋了。這讓我想到...

https://www.privacy.com/

地址

你無需向網路上大多數隨機服務和商家透露你的實際地址。使用虛擬郵件服務。我目前使用Earth Class Mail,但說實話我對此有點尷尬,並且我打算轉換到Virtual Post Mail,因為它對隱私、安全以及其所有權結構和聲譽有著非常嚴格的承諾。無論如何,你都會得到一個可以提供的地址,他們會收到你的郵件,對其進行掃描和數位化,他們有一個應用程式供你快速查看,可以決定如何處理它(例如,粉碎,轉發等)。你不僅可以獲得安全和隱私,還可以獲得相當多的便利。

https://app.earthclassmail.com/login https://www.virtualpostmail.com/

電子郵件

我仍然使用 Gmail,純粹是因為便利性,但我也開始部分轉向 Proton Mail。既然提到電子郵件,這裡還有幾點需要注意的事項:永遠不要點擊任何電子郵件內的連結。電子郵件地址極容易被偽造,你無法保證收到的郵件不是詐騙釣魚郵件。因此,我總是手動導航到相關網站,然後自行登入,而不是點擊郵件中的連結。此外,請在郵件設置中預設禁用圖片加載。如果某封郵件確實需要顯示圖片,你可以手動點擊「顯示圖片」,這樣不會造成太大困擾。但這點非常重要,因為許多服務會利用嵌入圖片來追蹤你——它們會在圖片的 URL 中藏入資訊,當你的郵件客戶端加載這張圖片時,對方就能知道你已開啟這封郵件。這完全沒有必要,最好直接關閉自動加載圖片的功能。另外,詐騙者還會利用混淆圖片來隱藏資訊,以避開電子郵件伺服器的詐騙/垃圾郵件過濾機制,這也是另一個需要注意的點。

https://proton.me/mail

VPN

如果你希望對外部服務隱藏你的 IP/位置,可以透過 VPN 來實現。我推薦使用 Mullvad VPN。我預設不開啟 VPN,但當我處理不太信任的服務並希望獲得額外保護時,會選擇性開啟 VPN。

https://mullvad.net/en

基於 DNS 的廣告攔截

你可以透過DNS 層級的攔截來阻擋廣告,這意味著可以直接封鎖整個網域。我喜歡並使用 NextDNS,它可以有效攔截各類廣告與追蹤器。對於喜歡自行配置的進階用戶來說,Pi-hole 是一種實體設備的替代方案。

https://nextdns.io/ https://pi-hole.net/

網路監控

我喜歡並使用 Little Snitch,它已經安裝並運行在我的 MacBook 上。這款工具可以讓你監控電腦上哪些應用程式正在傳輸數據、傳輸了多少數據,以及何時傳輸,從而讓你掌握電腦上哪些應用程式在「回傳數據」 以及它們的頻率。如果某個應用程式的網路活動過多且不符合預期,那它很可能是可疑的,這時候你應該考慮直接卸載。

https://www.obdev.at/products/littlesnitch/index.html

工作與個人生活的區隔

理想情況下,不要在工作電腦上登入或存取任何個人帳戶或服務。大多數工作電腦都安裝了公司管理的間諜軟體,用於保護公司的智慧財產權。這樣做在商業上是合理的,但你應該意識到,你在這台電腦上的所有活動很可能被詳細記錄,包括網路流量、鍵盤輸入、螢幕截圖等,甚至可能被安全部門主動監控。

我只是想擁有一個安全的數位生活,並與那些僅洩露必要資訊的產品和服務建立良好關係。同時,我願意為自己使用的軟體付費,以確保我的利益與開發者的激勵機制對齊,讓我成為真正的「客戶」,而不是「產品」。這並不容易,但透過決心與紀律,仍然可以實現。

最後,一些未列出的內容

我仍然主要使用 Gmail + GSuite,因為它實在是太方便且普及了。 我選擇使用 𝕏 而非其他較小眾的替代方案(例如 Mastodon),這是一種在主權與便利性之間的權衡。 我目前沒有使用 VoIP 匿名電話服務(如 MySudo),但對此感興趣。 我目前沒有大量生成獨立的電子郵件地址(如 SimpleLogin),但希望能夠開始這樣做。

數位安全的旅程仍在繼續。如果你有其他值得添加到這份清單的安全建議或技巧,歡迎私訊我(𝕏 @karpathy)。